MONITOREO

El monitorear es necesario para asegurarse que las

aplicaciones se desempeñen eficazmente, El

monitoreo ayuda a evitar problemas antes de que surjan, también ayuda a saber

del buen estado de cada uno de los componentes e identificar posibles problemas

y degradaciones de rendimiento. Los contadores del monitor incluye: el tamaño

de archivos de datos, Porcentaje Usado de los archivos de

registro, Transacciones Activas, Registro de crecimientos, espacio libre

de archivos de registro.

MySQL-Proxy es una herramienta para monitorear

y optimizar consultas y búsquedas. Sirve para: 1.- Hacer un Log de todas las

consultas que recibe el Servidor 2.- Denegar consultas peligrosas que puedan

dañar nuestra base de datos 3.- Generar Alias de comandos comunes por ejemplo

SLE se podría convertir en SELECT 4.- Balancear la carga entre varios

servidores de MySQL en un esquema de Master/Slave 5.- Dar prioridad a ciertas

consultas para acelerar la respuesta del servidor

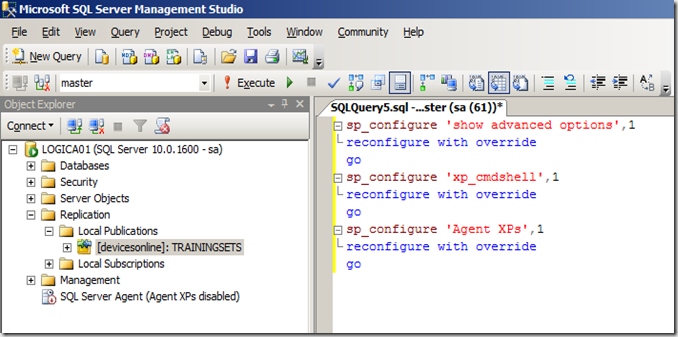

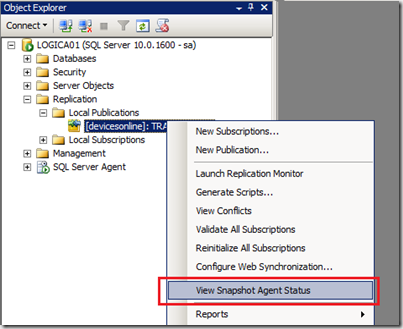

Administra y garantiza el acceso pleno y

óptimo a todos los datos expuestos por el servidor Microsoft SQL, tanto para el

motor de base de datos, como para cada una de las base de datos desplegadas en

el sistema. El monitoreo del servidor SQL tiene la capacidad de conectarse a la

fuente de la base de datos y monitorear diversos valores de columnas en tablas,

recolectar datos, así como notificar a través de mensajes de alerta, si las

propiedades de los sistemas de bases de datos van más allá de un umbral

determinado.

Algunos

de los componentes monitoreados en MS SQL son las siguientes: -Uso de memoria.

-Gestión de estadística de Buffer. -Estadística de Conexión. -Detalles de

Cache. -Estadística del bloqueo de tablas. -Estadísticas de SQL. -Detalles

Latch. -Método de acceso a detalles.

7.

Estas herramientas son el Profiler y el performance monitor. Las mismas no solo

nos permiten ver los procesos que se ejecutan en nuestro servidor, también nos

ayudan a ver como está el rendimiento del mismo, como son el uso de los discos,

la memoria y cpu que está utilizando nuestro motor de base de datos.

El

Profiler nos permite crear trace para darle seguimiento a las ejecuciones y

consultas que se realizan en un determinado servidor de base de datos. Podemos

accesar a el por Start > Program Files > Microsoft SQL Server >

Profiler.

Podemos

filtrar nuestros traces especificándole el nombre de la aplicación que deseamos

darle seguimiento, como un determinado proceso, base de datos o que se puede

excluir de nuestro seguimiento.

La

otra herramienta con que cuenta SQL Server 2000 es el performance monitor con

el que podemos visualizar como se están comportando nuestros discos duros, como

la base de datos está utilizando la memoria y el procesador de nuestro

servidor, picos muy altos en los discos no es positivo para nuestro servidor,

los cuales deberían mantenerse por debajo de un 20% y solo la memoria y el CPU

puede tener ligeros picos esporádicamente.